高水平攻击:围绕神秘黑客Jatan的数字渗透与谜团

信息

几年前,一场精密的渗透行动揭示了一位至今仍笼罩在神秘光环中的黑客的能力,他被称为"Jatan"。在这个化名背后,是一个凭借其对个人安全和伪装技术的精湛掌握,让全球网络安全专家既感惊讶又感到无从应对的人。

Jatan精心策划的攻击是迄今已知的最先进入侵案例之一。他没有直接瞄准大型企业的核心系统,而是采取了渗入"数字供应链"的方式。通过感染被大量组织使用的中间软件,攻击者利用了网络安全生态系统内部的薄弱环节。这种类型的攻击需要精心策划和大规模资源。与此同时,为了避免留下可利用的痕迹,Jatan采用了精密的操作安全技术,只在线上保留了为开源项目贡献所必需的最少内容。

尽管如此谨慎,分析人员仍试图进一步了解Jatan并追溯其可能的起源。根据活动数据,围绕其时区UTC+8形成了一个假设。然而,当某些代码更改暗示不同的时区UTC+2或+3时,出现了不一致之处。这些线索表明,Jatan可能位于东欧或莫斯科地区,其工作时间表与该地区某个国家的工作日更为吻合,而非中国的工作时间。

这一特殊档案和攻击结构让人联想到某些情报机构的操作方式,尤其是APT29组织,该组织被怀疑与俄罗斯情报机构(SVR)有关联。这与2020年SolarWinds遭受的攻击(管理软件被攻破以间接影响数千个目标系统)的相似性,加强了一个国家实体可能是此次网络渗透幕后黑手的理论。

此后,Jatan清除了所有在线痕迹,但这一消失只是进一步激发了各种猜测。在超过两年的时间里执行如此规模的攻击所需的专业知识和无懈可击的谨慎,只有高度组织化的团体才能具备。许多人认为,其他同等规模的行为者,在暗处活动,可能正在准备未来的大规模攻击。

此案提醒我们,网络安全已经成为一个战略行动领域,个人与国家之间的边界越来越模糊。这一事件,即使仍然笼罩在谜团之中,也提醒我们保持警惕并持续发展数字防御以对抗日益复杂威胁的重要性。

高水平攻击:围绕神秘黑客Jatan的数字渗透与谜团

信息

几年前,一场精密的渗透行动揭示了一位至今仍笼罩在神秘光环中的黑客的能力,他被称为"Jatan"。在这个化名背后,是一个凭借其对个人安全和伪装技术的精湛掌握,让全球网络安全专家既感惊讶又感到无从应对的人。

Jatan精心策划的攻击是迄今已知的最先进入侵案例之一。他没有直接瞄准大型企业的核心系统,而是采取了渗入"数字供应链"的方式。通过感染被大量组织使用的中间软件,攻击者利用了网络安全生态系统内部的薄弱环节。这种类型的攻击需要精心策划和大规模资源。与此同时,为了避免留下可利用的痕迹,Jatan采用了精密的操作安全技术,只在线上保留了为开源项目贡献所必需的最少内容。

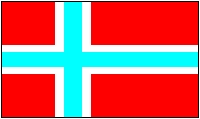

尽管如此谨慎,分析人员仍试图进一步了解Jatan并追溯其可能的起源。根据活动数据,围绕其时区UTC+8形成了一个假设。然而,当某些代码更改暗示不同的时区UTC+2或+3时,出现了不一致之处。这些线索表明,Jatan可能位于东欧或莫斯科地区,其工作时间表与该地区某个国家的工作日更为吻合,而非中国的工作时间。

这一特殊档案和攻击结构让人联想到某些情报机构的操作方式,尤其是APT29组织,该组织被怀疑与俄罗斯情报机构(SVR)有关联。这与2020年SolarWinds遭受的攻击(管理软件被攻破以间接影响数千个目标系统)的相似性,加强了一个国家实体可能是此次网络渗透幕后黑手的理论。

此后,Jatan清除了所有在线痕迹,但这一消失只是进一步激发了各种猜测。在超过两年的时间里执行如此规模的攻击所需的专业知识和无懈可击的谨慎,只有高度组织化的团体才能具备。许多人认为,其他同等规模的行为者,在暗处活动,可能正在准备未来的大规模攻击。

此案提醒我们,网络安全已经成为一个战略行动领域,个人与国家之间的边界越来越模糊。这一事件,即使仍然笼罩在谜团之中,也提醒我们保持警惕并持续发展数字防御以对抗日益复杂威胁的重要性。

高水平攻击:围绕神秘黑客Jatan的数字渗透与谜团

信息

几年前,一场精密的渗透行动揭示了一位至今仍笼罩在神秘光环中的黑客的能力,他被称为"Jatan"。在这个化名背后,是一个凭借其对个人安全和伪装技术的精湛掌握,让全球网络安全专家既感惊讶又感到无从应对的人。

Jatan精心策划的攻击是迄今已知的最先进入侵案例之一。他没有直接瞄准大型企业的核心系统,而是采取了渗入"数字供应链"的方式。通过感染被大量组织使用的中间软件,攻击者利用了网络安全生态系统内部的薄弱环节。这种类型的攻击需要精心策划和大规模资源。与此同时,为了避免留下可利用的痕迹,Jatan采用了精密的操作安全技术,只在线上保留了为开源项目贡献所必需的最少内容。

尽管如此谨慎,分析人员仍试图进一步了解Jatan并追溯其可能的起源。根据活动数据,围绕其时区UTC+8形成了一个假设。然而,当某些代码更改暗示不同的时区UTC+2或+3时,出现了不一致之处。这些线索表明,Jatan可能位于东欧或莫斯科地区,其工作时间表与该地区某个国家的工作日更为吻合,而非中国的工作时间。

这一特殊档案和攻击结构让人联想到某些情报机构的操作方式,尤其是APT29组织,该组织被怀疑与俄罗斯情报机构(SVR)有关联。这与2020年SolarWinds遭受的攻击(管理软件被攻破以间接影响数千个目标系统)的相似性,加强了一个国家实体可能是此次网络渗透幕后黑手的理论。

此后,Jatan清除了所有在线痕迹,但这一消失只是进一步激发了各种猜测。在超过两年的时间里执行如此规模的攻击所需的专业知识和无懈可击的谨慎,只有高度组织化的团体才能具备。许多人认为,其他同等规模的行为者,在暗处活动,可能正在准备未来的大规模攻击。

此案提醒我们,网络安全已经成为一个战略行动领域,个人与国家之间的边界越来越模糊。这一事件,即使仍然笼罩在谜团之中,也提醒我们保持警惕并持续发展数字防御以对抗日益复杂威胁的重要性。

Chinese

Chinese  French

French  English

English  Spanish

Spanish  Japanese

Japanese  Korean

Korean  Hindi

Hindi  German

German  Norwegian

Norwegian