उच्च-स्तरीय हमला: एक अदृश्य हैकर Jatan के इर्द-गिर्द घुसपैठ और रहस्य

जानकारी

कुछ साल पहले, एक परिष्कृत घुसपैठ अभियान ने एक ऐसे हैकर की क्षमताओं पर प्रकाश डाला जो आज भी रहस्य में लिपटा है, जिसे "Jatan" उपनाम दिया गया है। इस छद्म नाम के पीछे एक ऐसा व्यक्ति है जिसकी व्यक्तिगत सुरक्षा और छद्मावरण तकनीकों में महारत ने दुनिया भर के साइबर सुरक्षा विशेषज्ञों को चौंकाया और चुनौती दी।

Jatan द्वारा आयोजित हमला आज तक ज्ञात सबसे उन्नत घुसपैठ उदाहरणों में से एक है। बड़े उद्यमों की केंद्रीय प्रणालियों को सीधे लक्षित करने के बजाय, दृष्टिकोण "डिजिटल आपूर्ति श्रृंखला" में प्रवेश करने का था। संगठनों की एक विस्तृत श्रृंखला द्वारा उपयोग किए जाने वाले मध्यवर्ती सॉफ्टवेयर को संक्रमित करके, हमलावरों ने साइबर सुरक्षा पारिस्थितिकी तंत्र के भीतर ही कमजोरी के एक बिंदु का शोषण किया। इस प्रकार के हमले के लिए सावधानीपूर्वक योजना और बड़े पैमाने पर संसाधनों की आवश्यकता होती है। साथ ही, शोषण योग्य निशान छोड़ने से बचने के लिए, Jatan ने परिष्कृत परिचालन सुरक्षा तकनीकों का उपयोग किया, ओपन सोर्स प्रोजेक्ट में योगदान करने के लिए केवल न्यूनतम आवश्यक जानकारी ऑनलाइन रखी।

इस सावधानी के बावजूद, विश्लेषकों ने Jatan के बारे में अधिक जानने और उसकी संभावित उत्पत्ति का पता लगाने की कोशिश की। गतिविधि डेटा से, उसके समय क्षेत्र UTC+8 के आसपास एक परिकल्पना बनी। हालांकि, जब कुछ कोड परिवर्तन एक अलग समय क्षेत्र UTC+2 या +3 का संकेत देते हैं तो असंगतताएं उत्पन्न होती हैं। ये सुराग सुझाते हैं कि Jatan पूर्वी यूरोप या मॉस्को क्षेत्र में स्थित हो सकता है, जिसका कार्यक्रम चीन की तुलना में उस क्षेत्र के किसी देश के कार्य दिवसों के साथ अधिक संगत है।

यह विशेष प्रोफ़ाइल और हमले की संरचना कुछ खुफिया एजेंसियों के परिचालन तरीकों, विशेष रूप से APT29 समूह की याद दिलाती है, जिस पर रूसी खुफिया सेवाओं (SVR) से जुड़े होने का संदेह है। 2020 में SolarWinds द्वारा झेले गए हमलों जैसी इस समानता — जहां प्रबंधन सॉफ्टवेयर से समझौता करके अप्रत्यक्ष रूप से हजारों लक्ष्य प्रणालियों तक पहुंचा गया — इस सिद्धांत को मजबूत करती है कि एक राज्य इकाई इस साइबर-घुसपैठ के पीछे हो सकती है।

तब से, Jatan ने अपने सभी ऑनलाइन निशान मिटा दिए हैं, लेकिन इस गायब होने ने केवल अटकलों को और बढ़ावा दिया है। इस परिमाण के हमले को सफलतापूर्वक अंजाम देने के लिए आवश्यक विशेषज्ञता, जो दो साल से अधिक समय के लिए अटूट विवेक की मांग करती है, केवल अत्यंत संगठित समूहों की पहुंच में है। कई लोगों का मानना है कि समान परिमाण के अन्य अभिनेता, छाया में काम करते हुए, भविष्य में बड़े पैमाने पर हमलों की तैयारी कर सकते हैं।

यह मामला हमें याद दिलाता है कि साइबर सुरक्षा एक ऐसा रणनीतिक कार्यक्षेत्र बन गई है जहां व्यक्तियों और राज्यों के बीच की सीमाएं तेजी से धुंधली होती जा रही हैं। यह मामला, भले ही यह रहस्यों से घिरा हो, हमें सतर्कता और अधिक से अधिक परिष्कृत खतरों का मुकाबला करने के लिए डिजिटल सुरक्षा के निरंतर विकास के महत्व की याद दिलाता है।

उच्च-स्तरीय हमला: एक अदृश्य हैकर Jatan के इर्द-गिर्द घुसपैठ और रहस्य

जानकारी

कुछ साल पहले, एक परिष्कृत घुसपैठ अभियान ने एक ऐसे हैकर की क्षमताओं पर प्रकाश डाला जो आज भी रहस्य में लिपटा है, जिसे "Jatan" उपनाम दिया गया है। इस छद्म नाम के पीछे एक ऐसा व्यक्ति है जिसकी व्यक्तिगत सुरक्षा और छद्मावरण तकनीकों में महारत ने दुनिया भर के साइबर सुरक्षा विशेषज्ञों को चौंकाया और चुनौती दी।

Jatan द्वारा आयोजित हमला आज तक ज्ञात सबसे उन्नत घुसपैठ उदाहरणों में से एक है। बड़े उद्यमों की केंद्रीय प्रणालियों को सीधे लक्षित करने के बजाय, दृष्टिकोण "डिजिटल आपूर्ति श्रृंखला" में प्रवेश करने का था। संगठनों की एक विस्तृत श्रृंखला द्वारा उपयोग किए जाने वाले मध्यवर्ती सॉफ्टवेयर को संक्रमित करके, हमलावरों ने साइबर सुरक्षा पारिस्थितिकी तंत्र के भीतर ही कमजोरी के एक बिंदु का शोषण किया। इस प्रकार के हमले के लिए सावधानीपूर्वक योजना और बड़े पैमाने पर संसाधनों की आवश्यकता होती है। साथ ही, शोषण योग्य निशान छोड़ने से बचने के लिए, Jatan ने परिष्कृत परिचालन सुरक्षा तकनीकों का उपयोग किया, ओपन सोर्स प्रोजेक्ट में योगदान करने के लिए केवल न्यूनतम आवश्यक जानकारी ऑनलाइन रखी।

इस सावधानी के बावजूद, विश्लेषकों ने Jatan के बारे में अधिक जानने और उसकी संभावित उत्पत्ति का पता लगाने की कोशिश की। गतिविधि डेटा से, उसके समय क्षेत्र UTC+8 के आसपास एक परिकल्पना बनी। हालांकि, जब कुछ कोड परिवर्तन एक अलग समय क्षेत्र UTC+2 या +3 का संकेत देते हैं तो असंगतताएं उत्पन्न होती हैं। ये सुराग सुझाते हैं कि Jatan पूर्वी यूरोप या मॉस्को क्षेत्र में स्थित हो सकता है, जिसका कार्यक्रम चीन की तुलना में उस क्षेत्र के किसी देश के कार्य दिवसों के साथ अधिक संगत है।

यह विशेष प्रोफ़ाइल और हमले की संरचना कुछ खुफिया एजेंसियों के परिचालन तरीकों, विशेष रूप से APT29 समूह की याद दिलाती है, जिस पर रूसी खुफिया सेवाओं (SVR) से जुड़े होने का संदेह है। 2020 में SolarWinds द्वारा झेले गए हमलों जैसी इस समानता — जहां प्रबंधन सॉफ्टवेयर से समझौता करके अप्रत्यक्ष रूप से हजारों लक्ष्य प्रणालियों तक पहुंचा गया — इस सिद्धांत को मजबूत करती है कि एक राज्य इकाई इस साइबर-घुसपैठ के पीछे हो सकती है।

तब से, Jatan ने अपने सभी ऑनलाइन निशान मिटा दिए हैं, लेकिन इस गायब होने ने केवल अटकलों को और बढ़ावा दिया है। इस परिमाण के हमले को सफलतापूर्वक अंजाम देने के लिए आवश्यक विशेषज्ञता, जो दो साल से अधिक समय के लिए अटूट विवेक की मांग करती है, केवल अत्यंत संगठित समूहों की पहुंच में है। कई लोगों का मानना है कि समान परिमाण के अन्य अभिनेता, छाया में काम करते हुए, भविष्य में बड़े पैमाने पर हमलों की तैयारी कर सकते हैं।

यह मामला हमें याद दिलाता है कि साइबर सुरक्षा एक ऐसा रणनीतिक कार्यक्षेत्र बन गई है जहां व्यक्तियों और राज्यों के बीच की सीमाएं तेजी से धुंधली होती जा रही हैं। यह मामला, भले ही यह रहस्यों से घिरा हो, हमें सतर्कता और अधिक से अधिक परिष्कृत खतरों का मुकाबला करने के लिए डिजिटल सुरक्षा के निरंतर विकास के महत्व की याद दिलाता है।

उच्च-स्तरीय हमला: एक अदृश्य हैकर Jatan के इर्द-गिर्द घुसपैठ और रहस्य

जानकारी

कुछ साल पहले, एक परिष्कृत घुसपैठ अभियान ने एक ऐसे हैकर की क्षमताओं पर प्रकाश डाला जो आज भी रहस्य में लिपटा है, जिसे "Jatan" उपनाम दिया गया है। इस छद्म नाम के पीछे एक ऐसा व्यक्ति है जिसकी व्यक्तिगत सुरक्षा और छद्मावरण तकनीकों में महारत ने दुनिया भर के साइबर सुरक्षा विशेषज्ञों को चौंकाया और चुनौती दी।

Jatan द्वारा आयोजित हमला आज तक ज्ञात सबसे उन्नत घुसपैठ उदाहरणों में से एक है। बड़े उद्यमों की केंद्रीय प्रणालियों को सीधे लक्षित करने के बजाय, दृष्टिकोण "डिजिटल आपूर्ति श्रृंखला" में प्रवेश करने का था। संगठनों की एक विस्तृत श्रृंखला द्वारा उपयोग किए जाने वाले मध्यवर्ती सॉफ्टवेयर को संक्रमित करके, हमलावरों ने साइबर सुरक्षा पारिस्थितिकी तंत्र के भीतर ही कमजोरी के एक बिंदु का शोषण किया। इस प्रकार के हमले के लिए सावधानीपूर्वक योजना और बड़े पैमाने पर संसाधनों की आवश्यकता होती है। साथ ही, शोषण योग्य निशान छोड़ने से बचने के लिए, Jatan ने परिष्कृत परिचालन सुरक्षा तकनीकों का उपयोग किया, ओपन सोर्स प्रोजेक्ट में योगदान करने के लिए केवल न्यूनतम आवश्यक जानकारी ऑनलाइन रखी।

इस सावधानी के बावजूद, विश्लेषकों ने Jatan के बारे में अधिक जानने और उसकी संभावित उत्पत्ति का पता लगाने की कोशिश की। गतिविधि डेटा से, उसके समय क्षेत्र UTC+8 के आसपास एक परिकल्पना बनी। हालांकि, जब कुछ कोड परिवर्तन एक अलग समय क्षेत्र UTC+2 या +3 का संकेत देते हैं तो असंगतताएं उत्पन्न होती हैं। ये सुराग सुझाते हैं कि Jatan पूर्वी यूरोप या मॉस्को क्षेत्र में स्थित हो सकता है, जिसका कार्यक्रम चीन की तुलना में उस क्षेत्र के किसी देश के कार्य दिवसों के साथ अधिक संगत है।

यह विशेष प्रोफ़ाइल और हमले की संरचना कुछ खुफिया एजेंसियों के परिचालन तरीकों, विशेष रूप से APT29 समूह की याद दिलाती है, जिस पर रूसी खुफिया सेवाओं (SVR) से जुड़े होने का संदेह है। 2020 में SolarWinds द्वारा झेले गए हमलों जैसी इस समानता — जहां प्रबंधन सॉफ्टवेयर से समझौता करके अप्रत्यक्ष रूप से हजारों लक्ष्य प्रणालियों तक पहुंचा गया — इस सिद्धांत को मजबूत करती है कि एक राज्य इकाई इस साइबर-घुसपैठ के पीछे हो सकती है।

तब से, Jatan ने अपने सभी ऑनलाइन निशान मिटा दिए हैं, लेकिन इस गायब होने ने केवल अटकलों को और बढ़ावा दिया है। इस परिमाण के हमले को सफलतापूर्वक अंजाम देने के लिए आवश्यक विशेषज्ञता, जो दो साल से अधिक समय के लिए अटूट विवेक की मांग करती है, केवल अत्यंत संगठित समूहों की पहुंच में है। कई लोगों का मानना है कि समान परिमाण के अन्य अभिनेता, छाया में काम करते हुए, भविष्य में बड़े पैमाने पर हमलों की तैयारी कर सकते हैं।

यह मामला हमें याद दिलाता है कि साइबर सुरक्षा एक ऐसा रणनीतिक कार्यक्षेत्र बन गई है जहां व्यक्तियों और राज्यों के बीच की सीमाएं तेजी से धुंधली होती जा रही हैं। यह मामला, भले ही यह रहस्यों से घिरा हो, हमें सतर्कता और अधिक से अधिक परिष्कृत खतरों का मुकाबला करने के लिए डिजिटल सुरक्षा के निरंतर विकास के महत्व की याद दिलाता है।

English

English  French

French  Spanish

Spanish  Chinese

Chinese  Japanese

Japanese  Korean

Korean  Hindi

Hindi  German

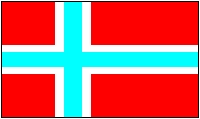

German  Norwegian

Norwegian